Um sämtlichen Anforderungen der Datenschutzgrundverordnung gerecht zu werden und diese auch wirksam im eigenen Unternehmen zu implementieren, bedarf es eines strukturierten Umsetzungsplanes und der Verankerung nachhaltiger Prozesse im Unternehmen.

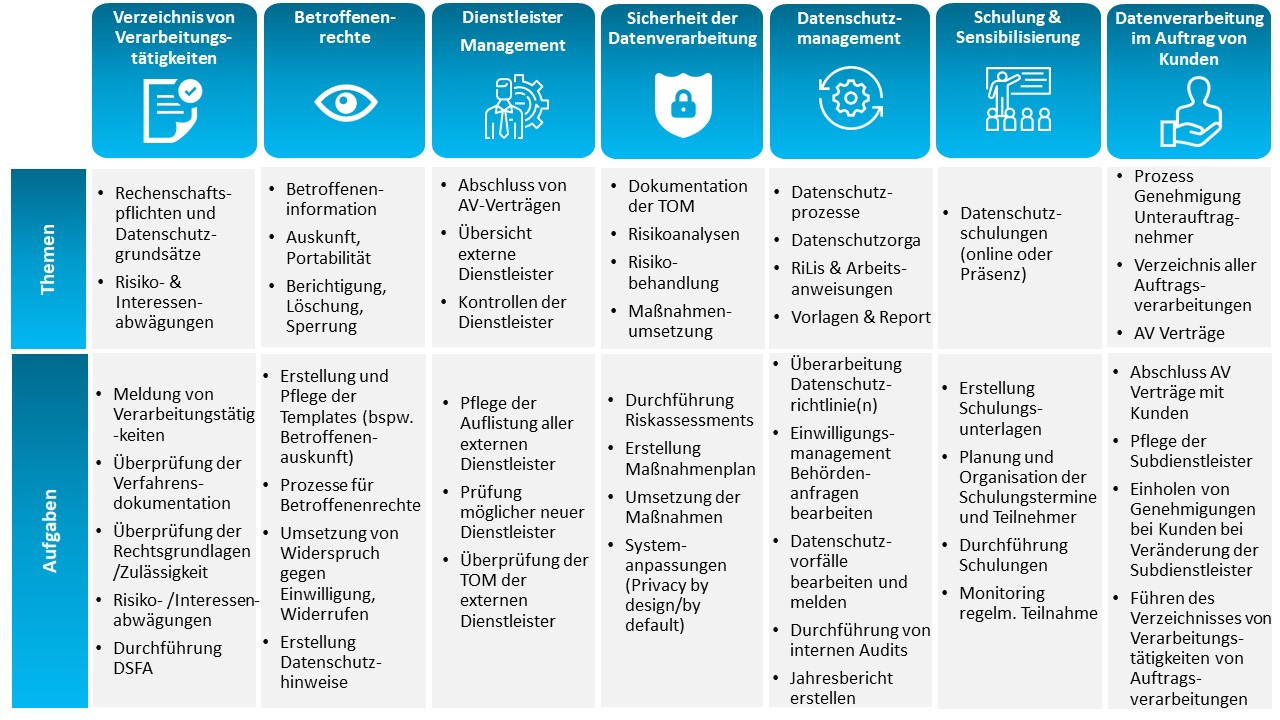

Ein Überblick beziehungsweise eine Clusterung der vielfältigen Anforderungen ist hierbei für eine erfolgreiche Umsetzung innerhalb der internen Datenschutzorganisation unabdingbar.

Eine Aufteilung der Anforderungen, welche sich unserer Erfahrung nach bereits mehrfach – im Rahmen der praktischen Arbeit – bewährt hat, geht – in Abhängigkeit von der Unternehmensgröße – von fünf bis sieben abgegrenzten Anforderungsbereichen aus. Innerhalb dieser Bereiche werden die wichtigsten Aufgaben für einen DS-GVO konformen Betrieb des eigenen Unternehmens zusammengefasst und unterschiedliche Workstreams definiert.

Hier gibt es die Übersicht zusätzlich als Download.

Die Definition verschiedener Umsetzungsstränge hat diverse Vorteile. Da für die datenschutzkonforme Umsetzung sämtlicher Anforderungen die Mitarbeit von Stakeholdern aus unterschiedlichen Unternehmensbereichen erforderlich ist, können diese interessengerecht zugeschnitten werden. IT-lastige Themen beispielsweise können gezielt dort adressiert werden, wo sie letztendlich auch umgesetzt werden müssen. Dies vereinfacht die Umsetzung immens, löst etwaige Verständnisprobleme, die durch zu weitreichende (ungefilterte) Anforderungen entstehen und macht die Umsetzung als solche darstellbar.

Einige grundlegende Hinweise zur Vorgehensweise finden Sie auch in unseren Podcast-Folgen zum Thema „Datenschutz Managementsystem“:

- 5 Fehler, die Sie bei der Einführung eines Datenschutz-Managementsystems vermeiden sollten

- Warum ein integriertes Datenschutz-Managementsystem auch dem DSB Vorteile bringt

Workstream I: Verzeichnis von Verarbeitungstätigkeiten

Das Verzeichnis von Verarbeitungstätigkeiten im Sinne des Art. 30 DS-GVO dient in seinem Wesensgehalt in erster Linie der Transparenz gegenüber den Aufsichtsbehörden über sämtliche im Unternehmen durchgeführte Verarbeitungen, bei denen personenbezogene Daten involviert sind. Das Verzeichnis muss so dargestellt werden, dass sich Dritte, die über keine weitreichenden internen Firmenkenntnisse verfügen, in kurzer Zeit einen Überblick über die im Unternehmen durchgeführten Verarbeitungen verschaffen können. Die Parameter, die zwingend Teil des Verzeichnisses sein müssen, werden in Art. 30 der Datenschutzgrundverordnung legal definiert. Dies bedeutet, dass die Inhalte fest, für jedes Unternehmen (verantwortliche Stelle) gleich aussagekräftig, vergleichbar und nachvollziehbar seien müssen. Insbesondere müssen an dieser Stelle Informationen wie die verarbeiteten Kategorien an Daten, die Empfänger der Daten und Löschzeiträume benannt werden.

Richtig implementiert und gepflegt kann das Verzeichnis der Verarbeitungstätigkeiten jedoch ein weitaus mächtigeres und umfänglicheres Instrument sein, als „nur“ einen reinen Überblick für Aufsichtsbehörden darzustellen.

Sofern die Verarbeitungen personenbezogener Daten die unternehmenseigenen Prozesse abbilden – beispielsweise können sich Verarbeitungen an einer Customer Journey, oder anderen wertschöpfenden Abläufen orientieren – lassen sich diese in der Regel sehr einfach aktuell halten. Sicherlich ist eine enge Verzahnung der internen Datenschutzorganisation, den Fachabteilungen (welche die eigentlichen Verarbeitungen durchführen), der IT/IT-Security und gegebenenfalls auch dem Prozessmanagement erforderlich. Sobald diese Verknüpfung jedoch erfolgreich vollzogen wurde, kann bei Veränderungen im Rahmen der Verarbeitung – durch Umstellungen der Produktion, durch Anpassungen von Vertriebswegen, durch Onboarding von (weiteren/anderen) Dienstleistern – lückenlos reagiert werden und das Verzeichnis von Verarbeitungstätigkeiten ajour gehalten werden.

Die tiefe Implementierung in die Unternehmenslandschaft bietet darüber hinaus noch die Vorteile, dass neben den Angaben die Art. 30 DS-GVO im Mindestmaß fordert, auch weitere Elemente zur Herstellung der in Art. 5 DS-GVO geforderten Rechenschaftsfähigkeit zu den Verarbeitungen erhoben werden können. Datenschutzrechtlich könnten hier Rechtsgrundlagen der Verarbeitungen, Informationen zu den Themen Datenminimierung und Privacy-by-Design, abgeleitete Informationspflichten der Betroffenen und Ergebnisse von etwaigen Risikoanalysen oder Datenschutzfolgenabschätzungen erfasst werden.

Neben dem behördlichen „Überblick“ über die Verarbeitungen lassen sich somit auch intern noch tiefergehende Ableitungen treffen, die insbesondere auf die Transparenz- und Rechenschaftsverpflichtungen der Datenschutzgrundverordnung einzahlen.

Zur weiteren Vertiefung zum Thema Verzeichnis von Verarbeitungstätigkeiten, der Anlage und Pflege, lesen Sie gerne hier weiter.

Workstream II: Betroffenenrechte

Ein zweiter wichtiger Handlungspunkt sind die sogenannten Betroffenenrechte. Betroffenenrechte bilden die Rechte der von der Datenverarbeitung betroffenen Person ab.

Die Datenschutzgrundverordnung hat diese in den Art. 12 ff. DS-GVO zentral und fest verankert. Als Grundlage der informationellen Selbstbestimmung sollen die Betroffenenrechte zum einen maximale Transparenz über die datenverarbeitenden Vorgänge herstellen, zum anderen dem Betroffenen auch gestalterische Rechte – bis hin zur Untersagung bestimmter Verarbeitungen – einräumen.

Neben passiven Rechten beziehungsweise Pflichten, die das Unternehmen direkt umzusetzen hat, wie die Informationspflicht nach Art. 13 DS-GVO, bestehen für den Betroffenen auch weitreichende aktive Möglichkeiten sich zu den Verarbeitungsvorgängen zu verhalten.

Im Rahmen der Informationspflicht müssen Unternehmen bereits bei der initialen Datenerhebung umfangreich über Punkte wie unter anderem die Zwecke der geplanten Verarbeitung, Empfänger beziehungsweise Kategorien von Empfängern von personenbezogenen Daten und bestehende berechtigte Interessen informieren. Klassischerweise werden die erforderlichen Informationen über bestehende Hinweise zum Datenschutz verfügbar gemacht. Neben der Aktualität der Datenschutzhinweise, die zu jeder Zeit sichergestellt werden muss – hier bietet sich ein Gleichlauf mit dem Verzeichnis von Verarbeitungstätigkeiten an – ist es unerlässlich diese Information dem Betroffenen auch zu jeder Zeit zur Verfügung stellen zu können. Dies erfordert eine prozessual sehr engmaschige Verdrahtung im Unternehmen. An jedem Point of Contact – das heißt an jeder Stelle an denen eine Erhebung von personenbezogen Daten beim Betroffenen erfolgt – muss die Information über die Datenverarbeitung möglich sein.

Um dem Transparenzgedanken der Datenschutzgrundverordnung gerecht zu werden, ist bei der Abfassung der Datenschutzhinweise dafür Sorge zu tragen, dass sich einer einfachen und verständlichen Sprache bedient wird. Fachtermini und Verklausulierungen sollten an dieser Stelle unbedingt vermieden werden.

Korrespondierend zu der (aus Betroffenensichtweise) passiven Informationspflicht hat der Betroffene selber ein sehr weit reichendes Auskunftsrecht nach Art. 15 DS-GVO.

Art. 15 Abs. 1 DS-GVO legt fest, welche Angaben der Verantwortliche dem Betroffenen auf einfaches Verlangen zur Verfügung stellen muss.

Neben den Datenkategorien, den Empfängern – hier insbesondere Empfänger in Drittstaaten und der Speicherdauer der personenbezogenen Daten – und den eigentlichen Verarbeitungszwecken, ist der Verantwortliche gemäß Art. 15 Abs. 3 DS-GVO verpflichtet, dem Betroffenen eine sogenannte Kopie der personenbezogenen Daten, die Gegenstand der Verarbeitung sind, zur Verfügung zu stellen.

Die Auskunft muss grundsätzlich binnen eines Monates erteilt werden (Art. 12 Abs. 3 Satz 1 DS-GVO). In Einzelfällen kann diese Frist um weitere zwei Monate verlängert werden, wobei der Verantwortliche dabei die betroffene Person über die Gründe der Verzögerung zu informieren hat.

Da die Auskunft an sich sehr umfangreich ausfallen kann und sämtliche Verarbeitungen abdecken muss und darüber hinaus innerhalb eines Monats zu erteilen ist, muss unternehmensintern sichergestellt sein, dass die Information als solche auch möglich ist. Eine enge Verzahnung diverser Unternehmensbereiche – ähnlich wie beim Verzeichnis von Verarbeitungstätigkeiten ist auch hier unumgänglich.

Bei Anlage des Auskunftsschreibens ist zuletzt auch noch darauf zu achten, dass die mitunter sehr breit ausfallenden Informationen für den Betroffenen auch noch konsumierbar sind. Wenn Sie sich für den Umfang der Beauskunftung oder die prozessuale Abbildung interessieren, lesen sie gerne hier weiter, oder hören Sie unseren Datenschutz Talk mit Stephan Wrona.

Das Auskunftsrecht ist Ausgangspunkt für die Geltendmachung weiterer Rechte der Betroffenen, wie die Löschung, Berichtigung oder Einschränkung der Datenverarbeitung.

Die Möglichkeit zur Ausübung dieser Rechte muss ebenfalls sichergestellt werden. Dies bedeutet, dass insbesondere Einschränkungen oder gegebenenfalls auch Widersprüche zu Verarbeitungen in den internen Systemen erfasst werden können.

Workstream III: Dienstleistermanagement

Eine dritte Säule ist das Dienstleistermanagement. Da in der heutigen Zeit viele Arbeiten nicht selbst ausgeführt werden (können) und sich dazu externen Dienstleistern bedient wird, sind Prozesse erforderlich, die den Umgang mit externen Dienstleistern regeln und diese auch transparent machen. Neben einem Onboarding Prozess bei dem sehr eng mit dem Einkauf zusammengearbeitet werden muss und einer Tauglichkeitsprüfung der jeweiligen Dienstleister spielen hier auch Auditierungen, Maßnahmenverfolgung bei Abweichungen von vereinbarten Standards, die vertragliche Anbindung und das Konzipieren eines Dienstleisterverzeichnisses eine übergeordnete Rolle. Das Dienstleistermanagement zahlt insbesondere auf die Art. 28 und 32 DS-GVO ein. Mithilfe dieses Verzeichnisses können gegebenenfalls auch Einordnungen in unterschiedliche Kritikalitäten vorgenommen werden, um somit weiterreichende Maßnahmen technischer oder organisatorischer Natur in Workstream IV zu definieren. Häufig gestellte Fragen rund um das Thema Auftragsverarbeiter, haben wir hier für Sie zusammengestellt.

Workstream IV: Sicherheit der Datenverarbeitung

Neben der rechtmäßigen Verarbeitung personenbezogener Daten spielt auch die angemessene Sicherheit eine übergeordnete Rolle im Rahmen der Umsetzung der DS-GVO. Art. 5 Abs. 1 lit. f in Verbindung mit Art. 32 DS-GVO beschreibt, dass der Verantwortliche und unter Umständen der Auftragsverarbeiter entsprechende technische und organisatorische Maßnahmen ergreifen muss, um ein angemessenes Schutzniveau im Rahmen der Verarbeitung zu gewährleisten. Dabei müssen der Stand der Technik, die Implementierungskosten, die Art des Umfangs und die Umstände beziehungsweise die Zwecke der Verarbeitung berücksichtigt werden. Die Eintrittswahrscheinlichkeiten und die Schwere des Risikos für die Rechte und Freiheiten natürlicher Personen müssen darüber hinaus auch Teil der Abwägung sein.

Je nach Umfang und Art der Verarbeitung ist es erforderlich, hier teilweise sehr weitgehende Regelungen zu treffen. Diese können sich in Teilen an den klassischen Kontrollbereichen des Anhanges zu §9 BDSG-alt orientieren. Insbesondere beim Einsatz von transnationalen Dienstleistern ist auf eine verstärkte Sicherheit zu achten. Zugriffe und Zugriffsmöglichkeiten auf personenbezogene Daten sollten – standardmäßig – auf ein Minimum beschränkt werden. Dezidiert ausgearbeitete Rechte- und Rollenkonzepte, ausreichend starke Passwörter für den Zugriff auf Systeme und Applikationen müssen ebenso Beachtung finden, wie implementierte Löschmechanismen, die personenbezogene Daten – nach Zweckerreichung – rückstandslos löschen. Datenschutzfreundliche Voreinstellungen und eine Anonymisierung, beziehungsweise zumindest eine Pseudonymisierung von personenbezogenen Daten sollten in diesem Zusammenhang zudem berücksichtigt werden. Eine sehr enge Abstimmung mit der IT beziehungsweise der IT-Security sind an dieser Stelle erforderlich. Bei einer – durchaus empfehlenswerten – Integration der Datenschutzanforderungen in das Informationssicherheits-Risikomanagement ist allerdings darauf zu achten, dass die Risiken nicht nur aus Unternehmenssicht beleuchtet werden. Die DS-GVO zwingt das Unternehmen hier zur expliziten Bewertung aus Sicht des Betroffenen.

Workstream V: Datenschutz-Management

Damit die beschriebenen datenschutzrechtlichen Vorgaben im normalen Wirkbetrieb eingehalten werden können, bedarf es eines funktionierenden Datenschutz-Managements. Hierunter sind unter anderem Richtlinien und Arbeitsanweisungen, Awareness-Schulungen und die Festlegung Verantwortlichkeiten zu verstehen.

Hinzukommen sollten entsprechende Prozesse, die gewährleisten, dass datenschutzrelevante Vorhaben auch immer durch das Datenschutz-Team bewertet werden und nicht an diesem „vorbeigehen“.

Hieran schließen sich organisatorische Themen wie die Pflege der Datenschutzhinweise, das Aufsetzen eines Einwilligungsmanagements – auch im Rahmen des datenschutzkonformen Betriebes der Webseiten und dem Einsatz von Cookies – und dem Umgang mit Datenschutzvorfällen beziehungsweise Behördenanfragen an. Gerade bei Datenschutzvorfällen ist eine stringente Datenschutz-Organisation von großer Wichtigkeit, da diese binnen 72 Stunden an die zuständige Aufsichtsbehörde zu melden sind.

Nicht zuletzt sollte die interne Umsetzung der Datenschutzvorgaben regelmäßig überprüft werden. Auch hier bieten sich integrative Ansätze an, um Synergien im Unternehmen zu nutzen und die Akzeptanz für Querschnittsthemen (beispielweise Informationssicherheit, Qualitätsmanagement, Business Continuity Management) bei Mitarbeitern wie Geschäftsleitung zu verbessern.

Optional Workstream VI: Schulung und Sensibilisierung

Schulungen und Sensibilisierungen von Mitarbeitern sind Teil des Aufgabenbereiches des Datenschutzbeauftragten im Sinne des Art. 39 DS-GVO. Sofern – aufgrund der Größe des Unternehmens oder der Anzahl der Mitarbeiter – dieser Bereich nicht bereits im Datenschutzmanagement enthalten ist oder dort nicht abgebildet werden kann, sollte hier ein eigener Bereich etabliert werden. Mitarbeiterschulungen sind ein wesentlicher Grundstein, um Datenschutz im Unternehmen zu etablieren. Da Mitarbeiter in letzter Instanz diejenigen sind, die mit personenbezogenen Daten arbeiten, sollten diese im Umgang mit den Daten auch sensibilisiert sein. Systeme können noch so gut abgesichert sein, Dienstleister können mit sehr restriktiven Verträgen angebunden werden: wenn die Mitarbeiter im Umgang mit (sensiblen) personenbezogenen Daten nicht ausreichend unterrichtet sind, kann Datenschutz nicht effektiv umgesetzt werden. Wie so oft ist die Kette am Ende nur so stark wie ihr schwächstes Glied. Mitarbeiter müssen wissen, wie sie sich beispielsweise bei Datenpannen zu verhalten haben, wie Auskunfts- oder Löschverlangen von Betroffenen zu begegnen ist. Dieser Workstream enthält die Erstellung von Schulungsunterlagen, die Planung, Organisation von Schulungsterminen, das Durchführen von Sensibilisierungsmaßnahmen – beispielsweise am Starter-Tag von neuen Mitarbeitern – und das Monitoring der regelmäßigen Teilnahmen an angebotenen Datenschutz Veranstaltungen. Weitere Maßnahmen um allgemeine Awareness zu schaffen, sind beispielsweise auch die Zurverfügungstellung von Datenschutzrichtlinien oder von gut konsumierbaren Hinweisen zum Umgang mit Daten in bestimmten Usecases, wie zum Beispiel der Arbeit aus dem Homeoffice.

Optional Workstream VII: Datenverarbeitung im Auftrag

Je nach Größe der Organisation oder nach eigenem Betätigungsfeld – insbesondere als Auftragsverarbeiter für Kunden, als sogenannter Processor – kann es von Vorteil sein, diesen Workstream eigenständig zu definieren. Bei kleineren Unternehmungen besteht die Möglichkeit auch eigene Dienstleistungen als Auftragsverarbeiter unter dem Dienstleistermanagement zusammenzufassen. Aufgaben, wie unter anderem eine Prozessentwicklung zum Umgang mit etwaig eingesetzten Subunternehmern – Genehmigungsprozeduren, Erstellung eines Verzeichnisses sämtlicher Auftragsverarbeitungen, der Pflege der Subdienstleister und dem Aushandeln von Vereinbarungen zur Auftragsverarbeitung als Processor, finden sich ansonsten in diesem Workstream wieder. Die Aufgaben hier bilden insbesondere die Anforderungen der Art. 28 und 30 DS-GVO ab.

Zusammenfassung

Wie bereits eingangs erwähnt, hat sich die Aufteilung der Anforderungen der Datenschutzgrundverordnung – für die Umsetzung – bereits in unterschiedlichen Unternehmen bewährt. Es zeigt sich, dass für die Umsetzung sämtlicher Erfordernisse eine gut implementierte Datenschutzorganisation unumgänglich ist. In den meisten Fällen kommt es hier auf ein gutes Zusammenspiel mehrerer Organisationsteile an. Die Interaktionen der unterschiedlichen Abteilungen und Stakeholder sollte dabei jederzeit vom internen Datenschutz / dem operativen Datenschutz orchestriert werden. Da Reaktionszeiten – wie zum Beispiel für Betroffenenanfragen – mit einem Monat mitunter knapp sein können, oder Meldungen an Behörden bei Datenschutzvorfällen binnen 72 Stunden eingehen müssen, sind die Effektivität der Handlungen und gut abgebildete Prozesse verpflichtend.

Zum Autor:

Stephan Kratzmann studierte Rechtswissenschaft und Wirtschaftsrecht. Seit 2014 ist er bei der migosens GmbH als Berater für Datenschutz tätig. Sein Schwerpunkt liegt insbesondere im Bereich der Projektberatung im Telekommunikationsumfeld. Zu seinen Aufgaben gehören u. a. die Sicherstellung des datenschutzkonformen Umgangs mit Bestands- und Verkehrsdaten in diversen Projekten, die Unterstützung bei der Gewährleistung von Betroffenenrechten und die prozessuale Abbildung des Verzeichnisses von Verarbeitungstätigkeiten.